Les PDF piégés : une faille de sécurité critique exploitée par des hackers

Un fichier anodin, une menace réelle

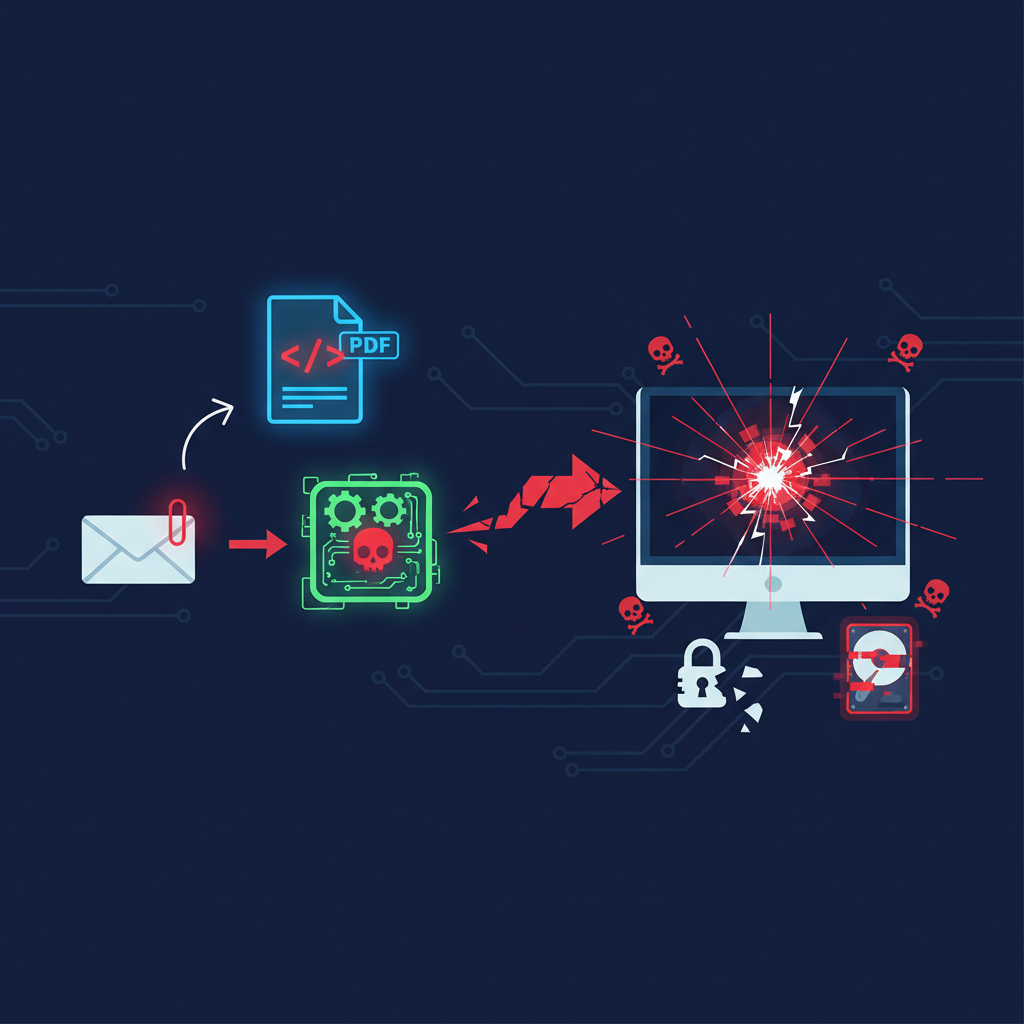

Vous recevez un email professionnel avec une pièce jointe PDF. Vous cliquez. En quelques secondes, votre ordinateur est compromis. Ce scénario, qui ressemble à de la fiction, est désormais une réalité documentée et en pleine expansion. Adobe a récemment publié des mises à jour d'urgence pour corriger une faille de sécurité critique activement exploitée par des cybercriminels pour distribuer des fichiers PDF piégés.

« Adobe a publié des mises à jour pour réparer une faille de sécurité très dangereuse. Elle est utilisée par des hackers pour distribuer des fichiers PDF piégés. »

Ce type d'attaque, connu sous le nom de malicious PDF exploit, cible aussi bien les particuliers que les entreprises. La simplicité apparente du format PDF — perçu comme un document statique et inoffensif — en fait un vecteur d'attaque particulièrement redoutable.

Comment fonctionne la faille Adobe exploitée ?

Pour comprendre la menace, il faut d'abord saisir la complexité technique du format PDF. Contrairement à une idée reçue, un PDF n'est pas un simple document figé : il peut embarquer du JavaScript, des formulaires interactifs, des liens hypertextes, voire des scripts exécutables. C'est précisément cette richesse fonctionnelle qui ouvre la porte aux attaquants.

Les étapes d'une attaque typique

- Création du PDF malveillant : Le hacker intègre un exploit dans le fichier, ciblant une vulnérabilité spécifique d'Adobe Acrobat ou Adobe Reader.

- Distribution ciblée : Le fichier est envoyé par email (phishing), partagé via des plateformes de téléchargement ou inséré dans des publicités malveillantes (malvertising).

- Exécution silencieuse : À l'ouverture du PDF, le code malveillant s'exécute sans aucune interaction supplémentaire de l'utilisateur.

- Compromission du système : Le malware peut installer un ransomware, voler des données, ouvrir une porte dérobée (backdoor) ou enrôler la machine dans un botnet.

Types de charges malveillantes observées

| Type de malware | Objectif principal | Impact potentiel |

|---|---|---|

| Ransomware | Chiffrer les fichiers de la victime | Perte de données, rançon financière |

| Spyware / Keylogger | Surveiller et enregistrer les frappes clavier | Vol de mots de passe, données bancaires |

| Trojan (cheval de Troie) | Ouvrir un accès distant à la machine | Contrôle total du système par l'attaquant |

| Dropper | Télécharger d'autres malwares en arrière-plan | Infection en cascade, compromission durable |

| Cryptominer | Utiliser les ressources CPU/GPU de la victime | Ralentissement, usure matérielle, coûts énergétiques |

Qui sont les cibles et les attaquants ?

Les attaques par PDF piégés ne sont pas aléatoires. Elles obéissent à une logique de ciblage précise, souvent orchestrée par des groupes de cybercriminels organisés, voire des acteurs étatiques.

Profils des victimes les plus exposées

- Professionnels de la finance et de la comptabilité : habitués à recevoir des factures et relevés en PDF.

- Ressources humaines : cibles privilégiées via de faux CV ou contrats envoyés en pièce jointe.

- Cabinets juridiques et notaires : manipulent quotidiennement des documents confidentiels en PDF.

- PME et TPE : souvent moins bien protégées que les grandes entreprises, elles constituent des cibles faciles.

- Particuliers peu sensibilisés : notamment les seniors ou les personnes peu familières avec les risques numériques.

Qui se cache derrière ces attaques ?

Les acteurs malveillants exploitant les failles PDF appartiennent à plusieurs catégories :

- Groupes cybercriminels organisés

- Motivés par le gain financier, ils opèrent souvent depuis des pays où la cybercriminalité est peu poursuivie. Ils vendent des kits d'exploitation sur le dark web.

- Acteurs étatiques (APT)

- Des groupes soutenus par des gouvernements utilisent ces techniques pour l'espionnage industriel ou politique.

- Script kiddies

- Des individus peu expérimentés qui achètent des outils tout-en-un pour lancer des attaques sans compétences techniques avancées.

L'intelligence artificielle : un bouclier contre les PDF malveillants

Face à la sophistication croissante des attaques, les solutions de cybersécurité traditionnelles — antivirus basés sur des signatures connues — montrent leurs limites. C'est ici que l'intelligence artificielle entre en jeu comme un allié de poids.

Comment l'IA détecte-t-elle les PDF piégés ?

Les systèmes de sécurité basés sur l'IA utilisent plusieurs approches complémentaires :

- Analyse comportementale : L'IA observe le comportement du fichier lors de son ouverture dans un environnement isolé (sandbox) et détecte toute activité suspecte.

- Apprentissage automatique (Machine Learning) : Des modèles entraînés sur des millions de fichiers malveillants reconnaissent des patterns caractéristiques d'un exploit, même inédit.

- Analyse statique avancée : L'IA décompose la structure interne du PDF pour identifier des scripts cachés, des objets compressés anormaux ou des redirections suspectes.

- Détection d'anomalies : Tout écart par rapport au comportement normal d'un PDF légitime déclenche une alerte.

Les limites de l'IA en cybersécurité

Malgré ses performances, l'IA n'est pas infaillible :

- Les attaquants utilisent eux aussi l'IA pour créer des malwares capables de contourner les détections.

- Les faux positifs peuvent perturber le travail des équipes IT.

- L'IA nécessite des données d'entraînement massives et une mise à jour continue pour rester efficace.

Bonnes pratiques : comment se protéger des PDF piégés

La meilleure défense reste une combinaison de vigilance humaine et de mesures techniques. Voici un guide complet des bonnes pratiques à adopter immédiatement.

Mesures techniques essentielles

| Action | Priorité | Difficulté |

|---|---|---|

| Mettre à jour Adobe Acrobat / Reader immédiatement | 🔴 Critique | Facile |

| Activer les mises à jour automatiques d'Adobe | 🔴 Critique | Facile |

| Désactiver l'exécution de JavaScript dans Adobe Reader | 🟠 Haute | Facile |

| Utiliser un lecteur PDF alternatif (Foxit, SumatraPDF) | 🟠 Haute | Facile |

| Ouvrir les PDF dans un environnement sandbox ou en ligne | 🟡 Moyenne | Modérée |

| Installer une solution antivirus avec analyse comportementale IA | 🔴 Critique | Facile |

| Activer le mode protégé d'Adobe Acrobat | 🟠 Haute | Facile |

| Vérifier les pièces jointes via VirusTotal avant ouverture | 🟡 Moyenne | Facile |

Bonnes pratiques comportementales

- 🚫 Ne jamais ouvrir un PDF reçu d'un expéditeur inconnu sans vérification préalable.

- 🔍 Vérifier l'adresse email de l'expéditeur : les attaquants usurpent souvent des domaines légitimes avec de légères variations (ex. :

facture@amazon-support.netau lieu de@amazon.fr). - 📞 Confirmer par téléphone si vous recevez un PDF inattendu d'un contact connu — son compte email a peut-être été compromis.

- 🌐 Préférer les aperçus en ligne (Google Drive, OneDrive) pour visualiser un PDF suspect sans l'ouvrir localement.

- 🎓 Former régulièrement les équipes aux risques du phishing et des pièces jointes malveillantes.

Comment désactiver JavaScript dans Adobe Reader

- Ouvrez Adobe Acrobat Reader.

- Allez dans Édition > Préférences (ou Ctrl+K).

- Sélectionnez la catégorie JavaScript.

- Décochez la case « Activer Acrobat JavaScript ».

- Cliquez sur OK pour valider.

Ce que les entreprises doivent mettre en place

Pour les organisations, la menace des PDF piégés dépasse le simple incident individuel. Une seule infection peut compromettre l'ensemble du réseau d'entreprise. Voici les mesures organisationnelles indispensables.

Stratégie de défense en profondeur

- Filtrage des emails au niveau du serveur

- Déployer des solutions de sécurité email (SEG) capables d'analyser les pièces jointes PDF avant qu'elles n'atteignent les boîtes de réception des employés.

- Politique de moindre privilège

- Limiter les droits d'exécution des utilisateurs pour qu'un malware ne puisse pas s'installer avec des privilèges administrateur.

- Segmentation réseau

- Isoler les segments du réseau pour limiter la propagation latérale d'un malware en cas d'infection.

- Plan de réponse aux incidents

- Disposer d'un protocole clair définissant les étapes à suivre en cas de détection d'un PDF malveillant : isolation, analyse forensique, notification.

- Sauvegardes régulières (règle 3-2-1)

- Maintenir 3 copies des données sur 2 supports différents dont 1 hors site, pour résister aux ransomwares.

« La cybersécurité n'est pas un produit que l'on achète, c'est un processus que l'on construit. »

Conclusion : la vigilance comme première ligne de défense

Les PDF piégés illustrent parfaitement la réalité de la cybersécurité moderne : les attaquants exploitent notre confiance dans des outils du quotidien. Un simple fichier PDF, format utilisé par des milliards de personnes chaque jour, peut devenir une arme redoutable entre de mauvaises mains.

La réponse d'Adobe — publier rapidement des correctifs — est une bonne nouvelle, mais elle ne suffit pas. La chaîne de protection repose sur chaque maillon : l'éditeur logiciel qui corrige ses failles, l'administrateur système qui déploie les mises à jour, et l'utilisateur final qui adopte des réflexes de prudence.

L'intelligence artificielle apporte une couche de protection supplémentaire précieuse, capable de détecter des menaces inconnues. Mais elle ne remplace pas la sensibilisation humaine. En matière de cybersécurité, la meilleure technologie reste inefficace face à un utilisateur qui clique sans réfléchir.

📋 Résumé des actions prioritaires

- ✅ Mettre à jour Adobe Acrobat/Reader maintenant

- ✅ Désactiver JavaScript dans les préférences Adobe

- ✅ Ne jamais ouvrir un PDF d'origine inconnue

- ✅ Utiliser un antivirus avec détection comportementale par IA

- ✅ Former vos équipes au phishing et aux pièces jointes suspectes

Pour en savoir plus sur cette menace et rester informé des dernières actualités en cybersécurité, consultez l'article complet sur Presse-Citron.

Besoin d'accompagnement en IA ?

Nos experts vous aident à identifier et déployer les solutions d'intelligence artificielle adaptées à votre entreprise.

Consultation stratégique offerte